OPENVAS REPORT nostro ultimo prodotto, è in grado di aggregare i dati provenienti da un numero pressoché illimitato di Greenbone Enterprise Appliance, presentandoli in modo chiaro su una dashboard ben strutturata. L’interfaccia user-friendly e completa semplifica notevolmente la protezione e la messa in sicurezza anche di reti di grandi dimensioni.

Dal 2008, Greenbone AG sviluppa tecnologie open source leader per la gestione automatizzata delle vulnerabilità. Oltre 100.000 organizzazioni in tutto il mondo si affidano alla Community di Greenbone e alle edizioni Enterprise per rafforzare la loro resilienza informatica.

“OPENVAS REPORT è sinonimo di innovazione da parte del leader del mercato open source.”

“Con il nostro nuovo prodotto riduciamo in modo decisivo la lacuna fra le attuali conoscenze di sicurezza e la capacità di agire in modo più rapido, chiaro e flessibile che mai”, dichiara il Dott. Jan-Oliver Wagner, CEO di Greenbone AG.

Riconoscere le situazioni di rischio in modo più rapido ed efficace

Per proteggere le proprie infrastrutture digitali è fondamentale essere sempre aggiornati sugli eventi relativi alla sicurezza e mantenere i tempi di risposta agli eventi critici il più brevi possibili.

OPENVAS REPORT fornisce una panoramica completa e aggiornata della situazione della sicurezza dell’infrastruttura IT, per tutti i livelli decisionali.

Grazie alle appliance aziendali Greenbone collegate, OPENVAS REPORT rileva automaticamente computer e software in azienda. Gli utenti possono contrassegnarli con parole chiave, raggrupparli e ordinarli a proprio piacimento, così da mantenere una visione d’insieme anche in reti molto grandi.

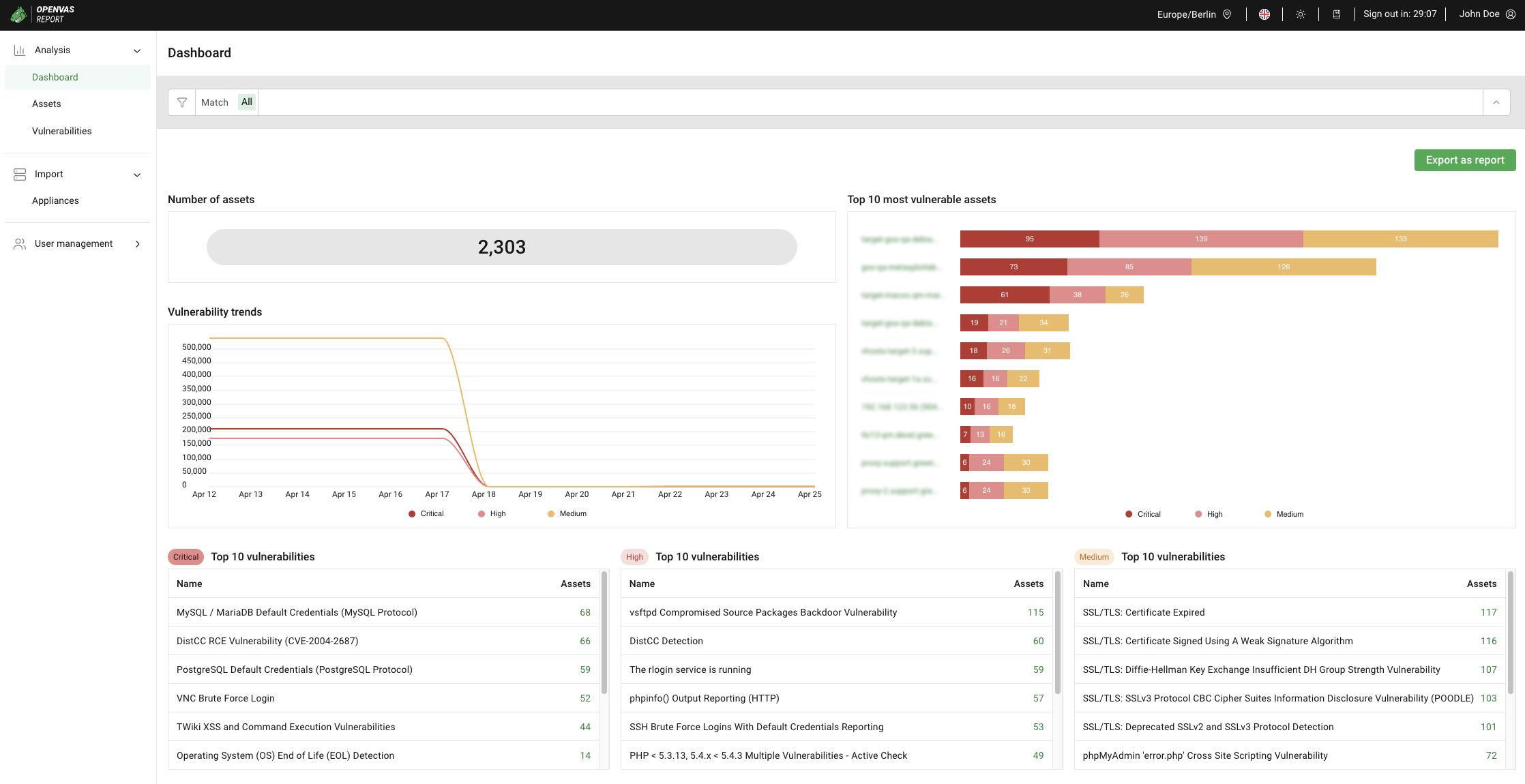

Dashboard moderna e intuitiva

La dashboard di OPENVAS REPORT è uno strumento moderno, intuitivo e altamente flessibile. Consente, ad esempio, di filtrare e ordinare i dati in base alla gravità generale o al rischio specifico delle vulnerabilità. Le aziende possono così creare autonomamente visualizzazioni personalizzate che mostrano un quadro sempre aggiornato della situazione di rischio nella rete aziendale.

Panoramica centralizzata

OPENVAS REPORT ti permette di acquisire e valutare con un colpo d’occhio la situazione della sicurezza della tua azienda. Grazie a una guida utente semplice e chiara, anche i dati più complessi diventano leggibili e comprensibili, accelerando così il processo decisionale in situazioni critiche.

Con opzioni di filtro flessibili e personalizzabili, OPENVAS REPORT semplifica notevolmente il lavoro quotidiano di amministratori e responsabili della sicurezza.

Interfaccia flessibile

Le ampie funzioni di esportazione consentono di integrare OPENVAS REPORT in modo ancora più approfondito nell’infrastruttura, ad esempio per elaborare dati esterni all’interno dello stesso OPENVAS REPORT.

I vantaggi in sintesi

| Funzione | Valore aggiunto per la vostra azienda |

| Visibilità completa degli asset | Una panoramica completa di tutti gli asset IT e delle relative vulnerabilità in un’unica interfaccia, per una valutazione accurata e aggiornata della tua sicurezza. |

| Dashboard user-friendly | Una dashboard interattiva e ben strutturata che rende immediatamente comprensibili anche le informazioni più complesse sulle vulnerabilità, facilitando decisioni rapide e informate. |

| Elaborazione flessibile dei dati | Diverse opzioni di esportazione, API e automazione si integrano perfettamente nei flussi di lavoro esistenti, adattandosi alle specifiche esigenze operative. |

| Consolidamento efficiente dei dati | Aggregazione centralizzata dei risultati provenienti da più scanner e sedi, che riduce il carico amministrativo e accelera i tempi di risposta. |

| Classificazione personalizzabile delle vulnerabilità | Livelli di gravità e tag configurabili liberamente, per mappare con precisione i modelli interni di compliance e gestione del rischio. |

| Funzioni di reporting avanzate | Creazione istantanea di report mirati per i dirigenti, gli audit o team: filtri e link drill-down forniscono dettagli approfonditi sui problemi di sicurezza critici. |

Scopri di più

Sei interessato a una demo o desideri un’offerta personalizzata? Contatta il nostro team vendite per scoprire di più su OPENVAS REPORT. Scrivici a sales@greenbone.net oppure contattaci direttamente su. Saremo lieti di rispondere a tutte le tue domande!