Schwachstellenmanagement

Schwachstellenmanagement

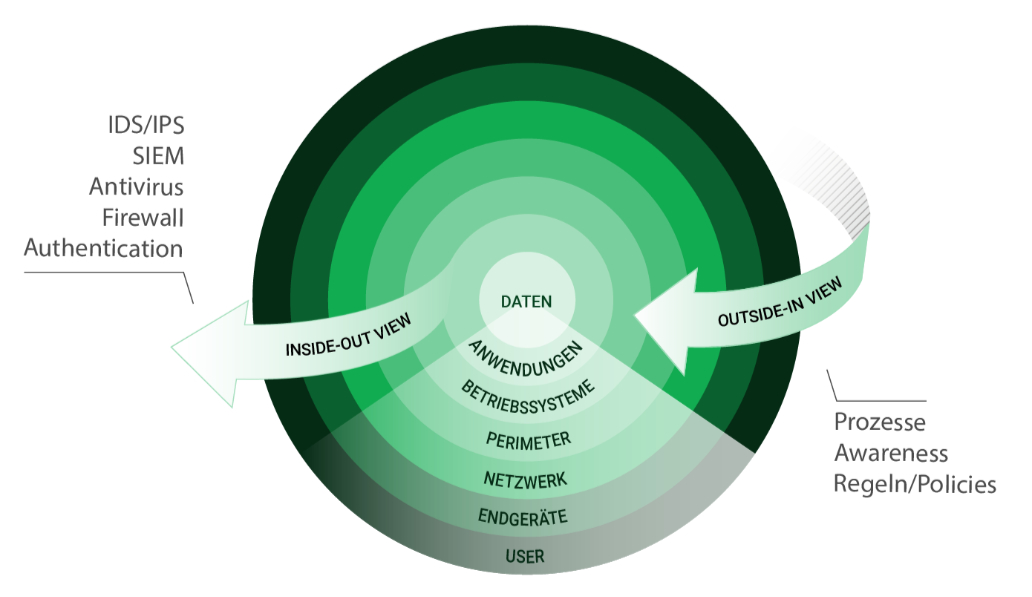

Outside-in statt Inside-out

Mit Schwachstellenmanagement betrachten Sie Ihre IT-Infrastruktur von außen – sozusagen mit dem Blickwinkel einer potenziellen angreifenden Person. Ziel ist es, jede existierende Schwachstelle Ihrer IT-Infrastruktur zu finden.

Welche Vorteile bietet ein außenorientiertes Schwachstellenmanagement?

Be a Moving Target – Hard to Hit

Bei Angriffen in Deckung gehen – auch im Cyberspace die richtige Reaktion. Doch planvolles Vorgehen ist gefragt. Die Antwort: Schwachstellenmanagement.

Damit reduziert sich die Angriffsfläche um bis zu

99 %.

Angreifenden immer einen Schritt voraus

Wie lassen sich Schwachstellen systematisch erkennen und behandeln?

IT-Sicherheit ist ein Prozess – Schwachstellenmanagement liefert die Basis. Denn nur wer seine Schwachstellen kennt, kann die Sicherheitsmaßnahmen zielgerichtet einsetzen.

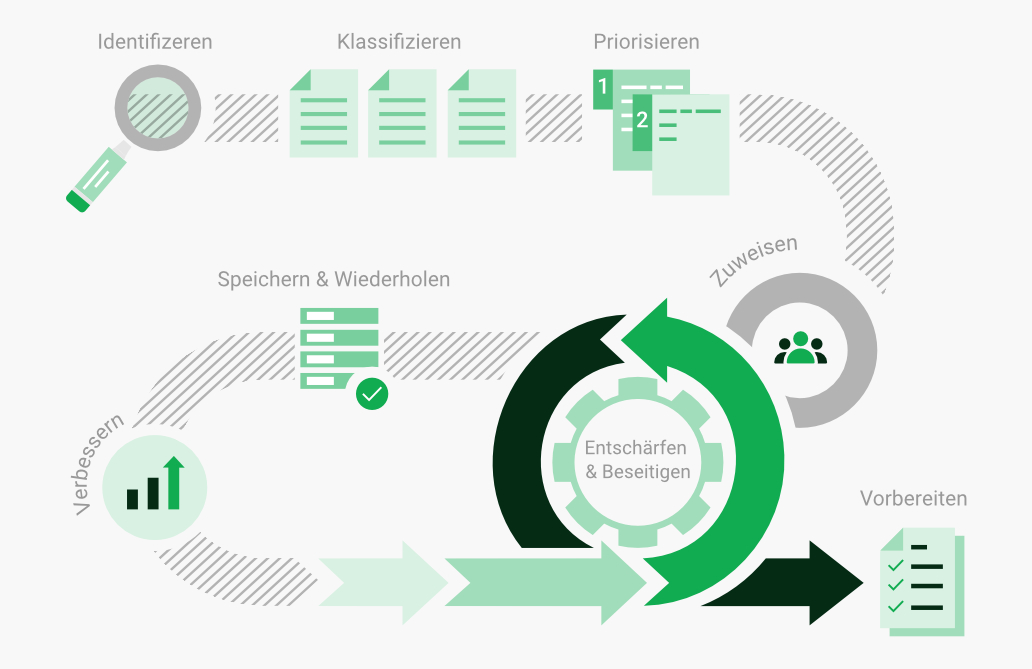

Der Prozess – von der Erkennung bis zur Behebung und Kontrolle – läuft in einem beständigen Kreislauf. So sind Sie den Angreifenden immer einen Schritt voraus.

Weiteres Plus: Die eingesetzten IT-Sicherheitslösungen lassen sich gezielt auf die Hot Spots fokussieren. Das steigert die Effizienz von Antivirus-Systemen, Firewalls & Co.

Knappe Ressourcen?

Schwachstellenmanagement ist der Wegweiser für den smarten Einsatz Ihres IT-Budgets. Wir rechnen es Ihnen vor.

Mit Schwachstellenmanagement Lücken erkennen und beheben

Was sind typische Ursachen für Schwachstellen in IT-Systemen?

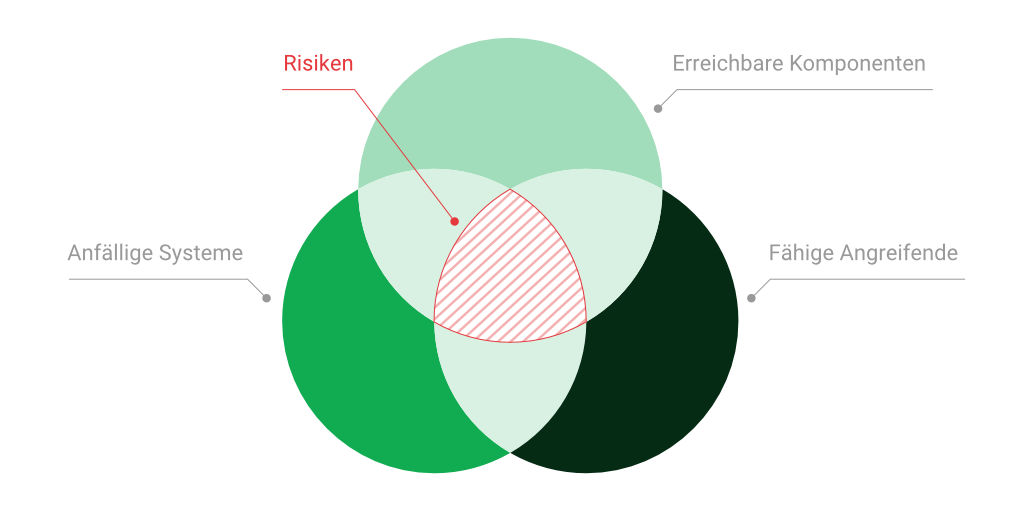

Ein IT-System, das Sicherheitslücken bietet, und eine angreifende Person, die die nötigen Skills mitbringt – das ist eine Kombination, die für jedes Unternehmen dramatische Risiken birgt.

Ausschlaggebend sind hier oft Fehler in der Programmierung beziehungsweise Fehlkonfigurationen, unerwünschte Software-Installationen oder die Missachtung bestimmter Vorgaben im Bereich der IT-Sicherheit. Genau hier setzen unsere Lösungen an: Sie enthüllen Risiken in diesen und anderen Bereichen und geben anschließend darauf basierend priorisierte Handlungsempfehlungen.

Prozess entwickeln?

Gerne entwickeln wir mit Ihnen gemeinsam Ihren individuellen Schwachstellenmanagement-Prozess – zugeschnitten auf Ihre Systeme, Ihre Strukturen und Ihre Anforderungen.

Gezielt vorgehen mit Schwachstellenmanagement

Ihre Greenbone-Lösung testet Ihr IT-Netzwerk und alle angeschlossenen Geräte auf mehr als 200.000+ Schwachstellen – und das automatisiert. Sie erhalten täglich einen genauen Stand Ihrer Sicherheitslage im Unternehmen. Der Schwachstellen-Check liefert Ihnen auch gleich die Informationen zum Schweregrad. So können Sie die identifizierten Schwachstellen und die zu ergreifenden Maßnahmen einfach priorisieren.

Sicherheit als Prozess begreifen

Zum Management der Schwachstellen gehört auch ihre Behebung. Die technischen Erkenntnisse müssen also in einem Arbeitsprozess münden, der zur Schließung der Schwachstellen führt. Ein Schwachstellenmanagement-Prozess sollte dreierlei regeln:

- Wer bekommt wann welche Informationen zu entdeckten Schwachstellen?

- Wer ist für welche Schritte verantwortlich?

- Welche Mittel und Wege stehen zur Verfügung?

Maßnahmen priorisieren

Eine Schwachstelle im Webserver am Internet birgt ein höheres Risiko als ein Offline-System mit Telefonzugang. Schäden sind an Produktionsmaschinen meist viel teurer als beim Webserver für Image-Filme. Deshalb ist eine wirtschaftliche Priorisierung der Gegenmaßnahmen wichtig.

Schwachstellenmanagement und Greenbone – die perfekte Kombination

Der OPENVAS ENTERPRISE FEED testet IT-Netzwerke sowie alle angeschlossenen Geräte auf mehr als 150.000 verschiedene Arten von Schwachstellen – und das automatisch. Sie erhalten täglich den Status Ihrer Bedrohungslage.

Erfahren Sie mehr über den OPENVAS ENTERPRISE FEED.

Patchen? Wichtig, aber kein Ersatz für Schwachstellenmanagement

Sie können Ihre Systeme noch so gewissenhaft patchen. An Schwachstellenmanagement führt dennoch kein Weg vorbei.

Warum das so ist?

- System-Abhängigkeiten lassen häufig keinen aktuellen Patch zu. Mögliche Gründe: spezielle unternehmenskritische Applikationen verlieren die Zertifizierung oder Funktionen werden beeinträchtigt.

- Nicht für jede Schwachstelle gibt es einen Patch.

- Fehlkonfigurationen verursachen auch bei aktuellem Softwarestand Schwachstellen. Klassische Beispiele: Administrations-Passwort „12345678“ oder Dateisystem-Freigaben mit versehentlicher Internet-Öffnung.

Volle Transparenz – made in Europe

Welche Rolle spielen Zertifizierungen und Compliance im Schwachstellenmanagement?

Als deutscher Hersteller ist Greenbone den deutschen Datenschutzstandards verpflichtet, die zu den strengsten der Welt zählen. Damit erfüllen wir gleichzeitig Compliance-Richtlinien auf europäischer und internationaler Ebene, wie sie etwa von der DSGVO (Datenschutz-Grundverordnung) festgesetzt werden. Alle Produkte realisieren die Vorgaben der DSGVO stets zu 100 Prozent. Als Leitlinie für die Informationssicherheit gilt in Deutschland der IT-Grundschutz des Bundesamts für Sicherheit in der Informationstechnik (BSI). Ein wichtiger Baustein ist die Etablierung eines Informationssicherheits-Management-Systems (ISMS). Aus diesem Grund ist Greenbone sowohl für sein ISMS (ISO 27001) als auch für sein Qualitätsmanagement (ISO 9000) zertifiziert. Nutzer unserer Lösungen profitieren zudem von umfangreichen, qualitativ hochwertigen Support- und Service-Angeboten.

Die Kombination aus Sicherheit, Qualität, Vertrauen und Innovation macht Greenbone-Lösungen „developed in Europe“ weltweit zur ersten Wahl für Unternehmen und Institutionen, die die Sicherheit ihrer IT-Infrastrukturen signifikant erhöhen möchten.

Mehr zu Zertifizierungen von Greenbone finden Sie hier.

Testen Sie uns!

OPENVAS BASIC

Unser Einstiegsprodukt für 2.524 € pro Jahr

Häufig gestellte Fragen zum Thema Schwachstellenmanagement

Was bedeutet Schwachstellenmanagement?

Schwachstellenmanagement ist ein Prozess der IT-Sicherheit, der darauf abzielt, Schwachstellen in der IT-Infrastruktur zu finden, ihren Schweregrad einzustufen und zusätzlich eine Auflistung der zu ergreifenden Maßnahmen, um die Schwachstellen zu beheben, zu liefern. Ziel ist es, Schwachstellen zu eliminieren, sodass diese kein Risiko mehr darstellen können.

Welche Vorteile bietet Schwachstellenmanagement?

999 von 1.000 Schwachstellen sind bereits über ein Jahr bekannt. Mit Schwachstellenmanagement können diese Schwachstellen also erkannt und beseitigt werden, bevor sie von Angreifenden ausgenutzt werden. Dies reduziert die Angriffsfläche der IT-Infrastruktur stark.

Schwachstellenmanagement-Systeme arbeiten voll automatisiert und bieten durch Features wie Zeitpläne und benutzerdefinierte Scan-Konfigurationen den Nutzenden die Möglichkeit, vollständige Schwachstellenmanagement-Prozesse zu erstellen, die ständig nach Schwachstellen suchen. Im Endergebnis sorgt Schwachstellenmanagement für nachhaltig widerstandsfähigere Systeme.

Was spricht für Schwachstellenmanagement von Greenbone?

Mit Lösungen von OPENVAS SCAN erhalten Sie ein tägliches Update der Schwachstellentests. Da täglich neue Schwachstellen gefunden werden, ist es wichtig, kontinuierlich neue Tests zu entwickeln. Mit dem OPENVAS ENTERPRISE FEED als Teil der OPENVAS-SCAN-Lösungen sind Sie immer auf dem neuesten Stand.

Ein weiterer Vorteil ist, dass Sie mit OPENVAS-SCAN-Lösungen direkt eine Einstufung der Schwachstellen nach ihrem Schweregrad sowie mögliche Maßnahmen zur Behebung erhalten. Dies erlaubt eine Priorisierung und gezielte Behebung der Schwachstellen.

Außerdem erhalten Sie, wenn Sie sich für Greenbone entscheiden, eine Technologie von einem vertrauenswürdigen deutschen Hersteller. Alle OPENVAS-SCAN-Lösungen entsprechen immer zu 100 % den Vorgaben der höchsten Datenschutzstandards wie der DSGVO.

Wie lange dauert Schwachstellenmanagement?

Schwachstellenmanagement ist kein einmaliger Vorgang, sondern ein andauernder Prozess, der fest in die IT-Sicherheit integriert ist. Die Schritte von der Erkennung bis zur Behebung von Schwachstellen laufen kontinuierlich in einem beständigen Kreislauf ab.

Die Dauer eines Scans ist immer in Abhängigkeit von der Anzahl der zu scannenden Systeme beziehungsweise der zu scannenden IP-Adressen zu sehen. Schwachstellenmanagement ist für jede Systemgröße sinnvoll, kann aber durchaus je nach Komplexität des jeweiligen Scans mehrere Stunden als Hintergrundtätigkeit laufen.

Was kostet Schwachstellenmanagement von Greenbone?

Der Preis unserer Lösung orientiert sich immer an der zu scannenden Umgebung. Je nachdem, ob Sie sich für eine virtuelle Appliance, für eine Hardware-Appliance oder für unsere Cloud-Lösung interessieren, kosten unsere Lösungen zwischen einigen Euro monatlich bis zu mehreren Hunderttausend Euro.

Für welche Unternehmen eignet sich Schwachstellenmanagement?

Jedes Unternehmen zieht einen deutlichen Nutzen aus dem Einsatz von Schwachstellenmanagement, da sich damit eine proaktive Sicherheit erreichen lässt.

Die Schwachstellenmanagement-Lösungen von Greenbone sind für Unternehmen und Behörden jeder Größe geeignet. Es sind sowohl Lösungen für Kleinstunternehmen, bei denen nur wenige IP-Adressen gescannt werden müssen, als auch für Großunternehmen mit vielen Zweigstellen verfügbar.