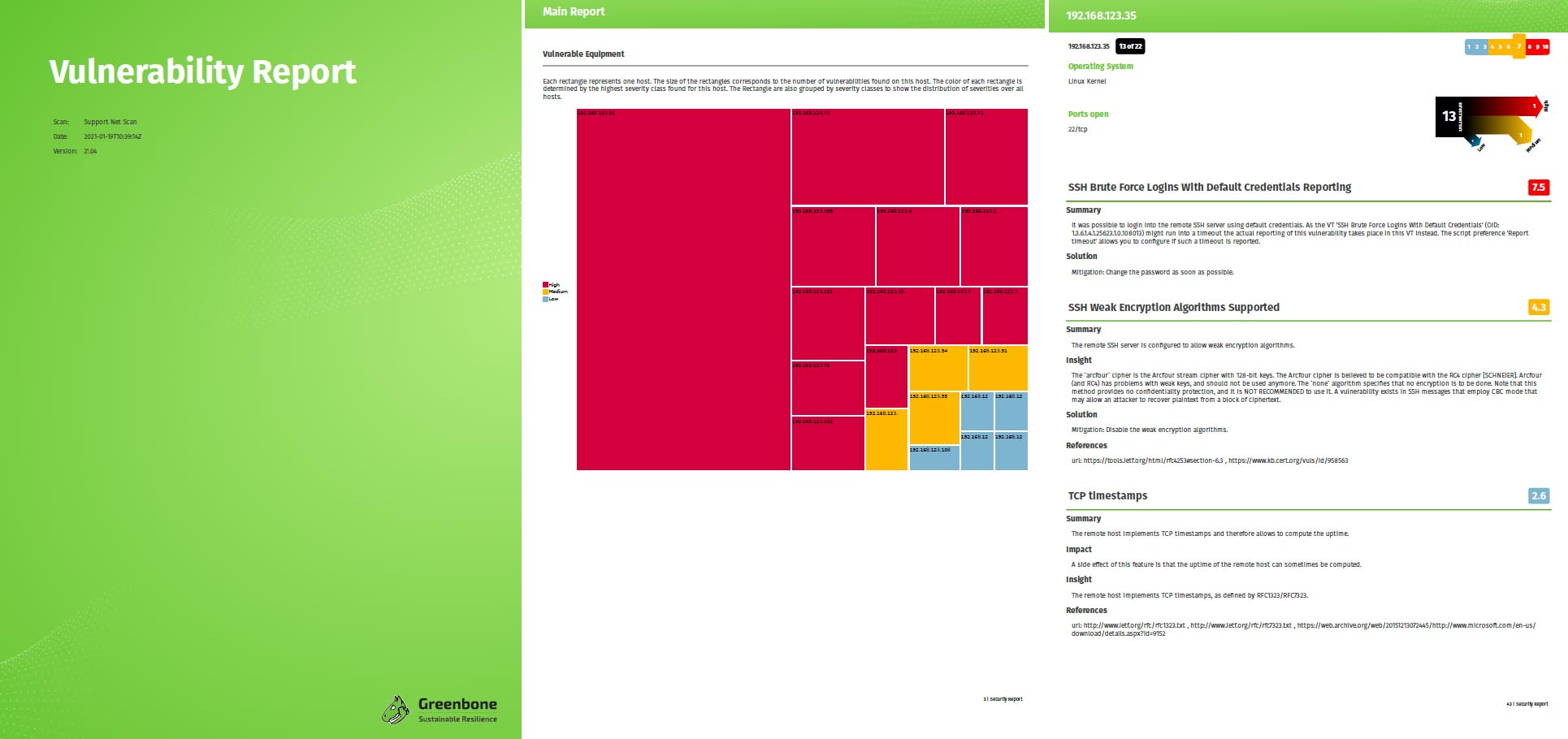

Der Juli 2025 Threat Report folgt einem breit angelegten Ansatz, um die top Cyber-Bedrohungen des Monats zu behandeln. Die Microsoft SharePoint Schwachstellen unter dem Namen “ToolShell” dominierten letzten Monat die Schlagzeilen; werfen sie einen Blick auf unseren ToolShell-Artikel für eine genaue Analyse. Im Juli wurden über 4.000 CVEs veröffentlicht, von denen beinahe 500 mit einem CVSS-Score von 9.0 oder höher als kritisch eingestuft wurden. Für Verteidigungsteams stellt das Volumen an Risiken ein wahres Zermürbungsgefecht dar. Greenbone stellte zur Unterstützung im Juli annähernd 5000 neue Erkennungstests bereit. Diese erlauben Verteidigungsteams, Software-Schwachstellen in ihrer IT-Umgebung zu erkennen, den Patch-Stand zu überprüfen und Angreifende davon abzuhalten, die Oberhand zu gewinnen.

Critische Cisco Schwachstelle ermöglicht unauthentifizierte Ausführung von Remote-Code (RCE) mit Root-Berechtigungen und mehr

Cisco hat die aktive Ausnutzung der Cisco Identity Services Engine (ISE) und Cisco ISE-PIC (Passive Identity Controller) Versionen 3.3 und 3.4 bestätigt. Die schwerwiegendsten Schwachstellen sind CVE-2025-20281, CVE-2025-20337, und CVE-2025-20282; alle CVSS 10. CVE-2025-20281 und CVE-2025-20337 wurden in den CISA KEV (Katalog bekannter, ausgenutzter Schwachstellen) aufgenommen. Jede dieser Schwachstellen kann durch das Übermitteln einer bösartigen API-Anfrage ausgenutzt werden, um Code mit Root-Privilegien auszuführen. Mehrere nationale CERT-Agenturen gaben Warnungen heraus: EU-CERT, CSA Singapore, NHS UK und NCSC Ireland. Cisco rät, umgehend Sicherheitsupdates zu installieren; funktionierende Workarounds sind nicht verfügbar. Der OPENVAS ENTERPRISE FEED enthält entsprechende Versionserkennungstest [1][2][3].

Anfang Juli schlug außerdem eine weitere kritische CVE in Cisco Unified Communications Manager Wellen. CVE-2025-20309 (CVSS 10) ermöglicht den Fernzugang mit Root-Berechtigungen via hart kodierten SSH Zugangsdaten. Belgiens CERT.be und NSSC Ireland gaben Warnungen heraus und die Schwachstelle wurde im AUSCERT-Wochenrückblick behandelt.

Aktive Angriffe treffen CrushFTP- und WingFTP-Server

Hochrisiko-CVEs in CrushFTP und WingFTP wurden kurz nach ihrer Veröffentlichung in den CISA KEV-Katalog aufgenommen, begleitet von globalen CERT-Warnungen [1][2][3]. FTP-Server sind häufig an das öffentliche Internet exponiert, allerdings können auch Instanzen in lokalen Netzwerken Hackenden Möglichkeiten für Persistenz und laterale Bewegung bieten [4]. FTP-Server speichern überdies häufig sensible Daten, was das Risiko für Ransomware-Angriffe erhöht.

- CVE-2025-54309 (CVSS 9.8, EPSS ≥ 91%): CrushFTP is anfällig für ungeschützte alternative Kanal-Schwachstellen [CWE-420], wenn das DMZ Proxy-Feature nicht genutzt wird. Die Software handhabt AS2-Validierung inkorrekt, was Remote-Administrationszugriff über HTTPS ermöglicht. Der OPENVAS ENTERPRISE FEED verfügt über einen Remote-Banner-Erkennungstest, um anfällige Instanzen zu erkennen. Nutzende sollten umgehend auf CrushFTP 10.8.5_12 (oder höher), beziehungsweise 11.3.4_23 (oder höher) aktualisieren.

- CVE-2025-47812 (CVSS 10, EPSS ≥ 99%): Nicht bereinigte Null-Byte-Zeichen in der Web-Oberfläche von WingFTP vor Version 7.4.4 erlauben die Ausführung von Remote-Lua-Code mit den Berechtigungen des FTP-Services (standardmäßig root oder SYSTEM). Greenbone liefert Aktive Prüfung und Versionsprüfung zur Identifizierung anfälliger Instanzen. Es wird dringend zu einem Update auf Version 7.4. oder höher geraten.

Patch-Umgehung ermöglicht Beliebigen Datei-Zugang in Node.js

CVE-2025-27210 (CVSS 7.5) ermöglicht die Umgehung von Sicherheitsmaßnahmen für CVE-2025-23084 (CVSS 5.6), einer bereits im januar 2025 adressierten Schwachstelle von Node.js auf Windows-Plattformen. Schätzungsweise 4.8% aller Web-Server weltweit und viele On-Premises und Cloud-native Anwendungen nutzen Node.js. Nationale CERT-Mitteilungen warnten vor hohen Risiken. [1][2] Mindestens ein Funktionsnachweis-Exploit (PoC, Proof of Concept) ist öffentlich verfügbar. [3] Sowohl der OPENVAS ENTERPRISE FEED als auch der COMMUNITY FEED enthalten einen Versionserkennungstest.

Die als Pfadmanipulation [CWE-22] (Path Traversal) klassifizierte Schwachstelle beruht auf den integrierten Funktionen path.join und path.normalize(), die nicht hinreichend auf Windows-Gerätenamen filtern, darunter reservierte Namen für spezielle Systemgeräte wie COM, PRN und AUX [4]. Dies kann aus der Ferne ausgenutzt werden, um Verzeichnisschutzmaßnahmen zu umgehen, wenn Eingaben von Nutzenden an die genannten Funktionen übergeben werden. Betroffen sind Node.js Versionen 20.x vor 20.19.4, sowie 22.x vor 22.17.1 und 24.x vor 24.4.1.

CVE-2025-37099: Vollständige Fernübernahme von HPE Insight Remote Support

Neue Schwachstellen in HPE Insight Remote Support stellen ein enormes Risiko für vollständige Systemübernahme innerhalb von Unternehmensinfrastrukturen dar. IRS wird in lokalen Unternehmensnetzwerken eingesetzt, um Hardware-Gesundheitsprüfungen, Infrastruktur-Monitoring und die Erstellung von Support-Tickets zu automatisieren.

CVE-2025-37099 (CVSS 9.8) ermöglicht die unauthentifizierte Ausführung von Remote-Code (RCE) auf SYSTEM-Ebene durch unzureichende Eingabevalidierung [CWE-20] in der processAttatchmentDataStream-Logik. Dadurch können bösartige Payloads als Code ausgeführt werden [CWE‑94][1]. Angreifende können somit Schadsoftware auf verwalteten Systemen ausführen. Auch wenn entsprechende Vorfälle nicht explizit dokumentiert sind, könnte der Zugang auf SYSTEM-Ebene ebenfalls genutzt werden, um Überwachungsprotokolle zu manipulieren oder zu löschen und damit Aktivitäten zu verschleiern. Da der betroffene Dienst häufig mit Geräten wie Servern und iLO-Controllern interagiert, könnte die Kompromittierung laterale Bewegung ermöglichen. [2]

HPE IRS sollte umgehend auf Version 7.15.0.646 oder höher aktualisiert werden. Die koordinierte Offenlegung beinhaltete überdies zwei weitere CVEs: CVE-2025-37098 und CVE-2025-37097, beide mit CVSS 7.5. Ein Versionserkennungstest zur Identifizierung anfälliger Instanzen und zur Verifizierung des Patch-Status zwecks Compliance ist im OPENVAS ENTERPRISE FEED enthalten.

Kritische Sicherheitsupdates für DELL-CVEs mit erhöhten EPSS-Werten

Kumulative Sicherheitsupdates für eine beträchtliche Menge an Dell-Produkten wurden veröffentlicht, um Sicherheitslücken in diversen Komponenten zu schließen. Der kanadische Cyber-Sicherheitsdienst CSE gab im Juli bezüglich dieser Updates drei Benachrichtigung heraus [1][2][3]. Folgend finden Sie einige der kritischen CVEs aus diesem Batch, die alle mit dem OPENVAS ENTERPRISE FEED erkannt werden können [1][2][3][4][5]:

- CVE-2024-53677 (CVSS 9.8, EPSS ≥ 99%): Dell Avamar Data Store und Avamar Virtual Edition erhielten Updates bezüglich einer Schwachstelle in Apache Struts. Alternative Gegenmaßnahmen oder Workarounds sind nicht verfügbar. Eine Liste betroffener Produkte ist in Dells Sicherheitsbulletin zu finden.

- CVE-2025-24813 (CVSS 9.8, EPSS ≥ 99%): Dell Secure Connect Gateway vor Version 5.30.0.14 ist von einer Apache Tomcat-Schwachstelle und weiteren kritischen CVEs betroffen. Das Update ist laut Dell von kritischer Wichtigkeit.

- CVE-2004-0597 (CVSS 10, EPSS ≥ 99%): Dell Networker birgt kritische Pufferüberlauf-Schwachstellen (Buffer Overflow) in libpng, die Angreifenden unter anderem die Ausführung von Remote-Code aus der Ferne durch den Einsatz bösartig manipulierter PNG-Dateien ermöglichen. Mehr Informationen dazu in Dells Sicherheitsbulletins [1][2][3][4].

- CVE-2016-2842 (CVSS 9.8, EPSS ≥ 98%): Dell Data Protection Advisor ist von Schwachstellen in diversen Komponenten betroffen, darunter CVE-2016-2841 in OpenSSL, das die Speicherzuweisung nicht korrekt kontrolliert und somit DoS (Denial of Service) und unter Umständen RCE (Ausführung von Remote-Code) ermöglicht. Weitere Informationen sind im Sicherheitsbulletin zu finden.

- CVE-2025-30477 (CVSS 4.4): Dell PowerScale nutzt einen unsicheren kryptografischen Algorithmus. Die Folge ist mögliche, unbefugte Informationsfreigabe. Kritische PowerScale-Schwachstellen wurden im Juni 2025 behoben. Mehr Informationen in den Sicherheitsbulletins [1][2].

Eine Kumulative Zusammenfassung von 2025 D-LINK-Schwachstellen

Der OPENVAS ENTERPRISE FEED und der COMMUNITY FEED decken mit aktuell 27 Schwachstellentests den Großteil der D-Link-Produkte betreffenden CVEs ab, die 2025 veröffentlicht wurden. In Anbetracht der Relevanz von Sicherheit am Netzwerkrand (network edge security) sollten Schwachstellen in Routern und anderen Gateway-Geräten einen besonderen Stellenwert für Sicherheitsteams innehaben. Nach der Beilegung einer US-Regulierungsmaßnahme zwischen D-Link und der Federal Trade Commission erklärte sich D-Link 2019 bereit, ein umfassendes Sicherheitsprogramm umzusetzen. Es bleibt jedoch in Frage zu stellen, ob diese Maßnahmen weitreichend genug sind. Ivanti-Produkte zum Beispiel waren in den letzten Jahren von zahlreichen Schwachstellen hoher Kritikalität betroffen [1][2][3][4][5], von denen einige in Ransomware-Angriffen ausgenutzt wurden.

Adobe schließt kritische Sicherheitslücken in ColdFusion

Sicherheitsupdates für ColdFusion 2025, 2023, und 2021 behandeln 13 neue CVEs; fünf kritische Schwachstellen, darunter XEE (CVE-2025-49535, CVSS 9.3), hart codierte Zugangsdaten (CVE-2025-49551, CVSS 8.8), OS-Befehlsinjektion, XML-Injektion und SSRF. 2023 wurde die ColdFusion-Schwachstelle CVE‑2023‑26360 (CVSS 9.8) von Bedrohungsakteuren genutzt, um sich initialen Zugriff auf US-amerikanische zivile Bundesbehörden zu verschaffen.

Eine Remote-Versionsprüfung zum Erkennen ungepatchter Instanzen ist im OPENVAS ENTERPRISE FEED enthalten. Umgehende Aktualisierungen auf Update 3 (ColdFusion 2025), Update 15 (2023) oder Update 21 (2021) sind dringend empfohlen.

Splunk Enterprise aktualisiert Komponenten mit kritischer Kritikalität

Kumulative Updates für Splunk Enterprise betreffen diverse Komponenten von Dritten, unter anderem golang, postgres, aws-sdk-java und idna. Einige Komponenten wiesen eine kritische CVSS-Kritikalität auf, wie beispielsweise CVE-2024-45337 (CVSS 9.1) mit einem EPSS-Perzentil von ≥ 97%, was auf eine hohe Wahrscheinlichkeit von Exploit-Aktivität hinweist. CERT-FR und der kanadische Cyber CSE haben Warnungen zu den Splunk-Bulletins vom Juli veröffentlicht. Der Patch-Stand kann mit einem Versionstest aus dem OPENVAS ENTERPRISE FEED geprüft werden. Schwachstellentests für frühere Splunk-Sicherheitsbulletins und CVEs sind ebenfalls enthalten.

Oracle behebt eine Reihe hoch kritischer VirtualBox Schwachstellen

Mitte Juli wurden mehrere CVEs im Zusammenhang mit Oracle VM VirtualBox Version 7.1.10 veröffentlicht. Diese ermöglichen lokal privilegierten Angreifenden (mit Zugang zur Host-Infrastruktur oder auf die Ausführungsumgebung der Gast-VM), VirtualBox zu kompromittieren, was Privilegieneskalation oder die volle Kontrolle über die Kernkomponente des Hypervisors ermöglicht. Der Integer-Overflow-Bug CVE‑2025‑53024 (CVSS 8.2) im VMSVGA virtual device kommt durch unzureichende validierung von Eingaben zustande und führt zu Speicherkorruption mit Potenzial für komplette Kompromittierung des Hypervisors. [1] OPENVAS ENTERPRISE FEED und COMMUNITY FEED enthalten Versionserkennungstests für Windows, Linux, und macOS.

Schwachstelle nach Authentifizierung ermöglicht RCE in SonicWall SMA100

CVE-2025-40599 (CVSS 9.1) ist eine Schwachstelle für beliebiges Hochladen von Dateien nach Authentifizierung in SonicWall SMA 100-Appliances. Sie ermöglicht Remote-Angreifenden mit Administrationsrechten die Ausführung von beliebigem Code sowie persistenten Zugriff. Schwache oder gestohlene Zugangsdaten erhöhen das Risiko dieser Schwachstelle. Betroffen sind die Modelle SMA 210, 410 und 500v, Versionen 10.2.1.15-81sv und darunter. SonicWalls Sicherheitsbulletin zufolge gibt es keinen wirksamen Workaround. Der OPENVAS ENTERPRISE FEED beinhaltet einen Remote-Versionstest zur Identifizierung anfälliger Geräte.

Neue MySQL CVEs ermöglichen Authentifizierte DoS-Attacken

Inmitten der Vielzahl von Schwachstellen, die unautorisierte RCE ermöglichen, sind solche, die lediglich einen Denial of Service (DoS) verursachen, leicht zu übersehen. Im Juli wurden zahlreiche DoS-Schwachstellen und zugehörige Sicherheitsupdates für MySQL 8 und 9 veröffentlicht [1]. Diese Sicherheitslücken erfordern für eine Ausnutzung zwar privilegierten Zugriff, jedoch bieten Managed Service Provider (MSP) gemeinsames MySQL-hosting für kleine und mittlere Unternehmen (KMU), Behörden und Non-Profit-Organisationen an, die den Aufwand für das Betreiben einer eigenen Datenbankinfrastruktur vermeiden möchten. In einem solchen Szenario erhalten Nutzende Zugriff zu separaten Datenbanken auf derselben MySQL-Serverinstanz. Ist eine solche Serverinstanz nicht gepatcht, ist es möglich, andere Organisationen auf derselben Instanz zu beeinträchtigen. Diese Schwachstellen unterstreichen die Wichtigkeit starker Zugangsdaten und der Verteidigung gegen Brute-Force- und Password-Spraying-Angriffe.

Remote Versionserkennungstests für alle untenstehenden CVEs sind verfügbar. Diese sind sowohl im OPENVAS ENTERPRISE FEED, als auch im COMMUNITY FEED zu finden. Sie decken Linux und Windows MySQL Installationen ab.

|

CVE ID |

Betroffene Versionen |

Auswirkung |

Zugriffsvektor |

Patch Status |

|

(CVSS 6.5) |

8.0.0–8.0.42, 8.4.0–8.4.5, 9.0.0–9.3.0 |

DoS (hang/crash) |

Authentifizierter Fernzugriff |

Gepatcht (July 2025) |

|

(CVSS 6.5) |

8.0.0–8.0.42, 8.4.0–8.4.5, 9.0.0–9.3.0 |

DoS (crash) |

Authentifizierter Fernzugriff |

Gepatcht (July 2025) |

|

(CVSS 6.5) |

8.0.0–8.0.42, 8.4.0–8.4.5, 9.0.0–9.3.0 |

DoS (crash) |

Authentifizierter Fernzugriff |

Gapatcht (July 2025) |

Ab dem 30.04.2021 ist die neueste GOS-Version – Version 21.04 – verfügbar und sie bringt wie immer viele neue Features und Verbesserungen mit sich! Was genau? Verschaffen Sie sich hier einen Überblick über alle wichtigen Neuerungen mit GOS 21.04!

Ab dem 30.04.2021 ist die neueste GOS-Version – Version 21.04 – verfügbar und sie bringt wie immer viele neue Features und Verbesserungen mit sich! Was genau? Verschaffen Sie sich hier einen Überblick über alle wichtigen Neuerungen mit GOS 21.04!