Jedes Jahr treffen sich IT- und Cybersicherheitsexperten aus Behörden, Bund, Ländern und Kommunen sowie in Streitkräften, Polizei und Nachrichtendiensten zum Cybersicherheitskongress „Public IT Security“ (PITS). Auch 2023 stand dabei das Thema Schwachstellen ganz oben.

Als Experte geladen war dieses Jahr Greenbone-CEO Jan-Oliver Wagner, um an der Podiumsdiskussion „Den Finger in die Wunde legen – Schwachstellen managen oder schließen?“ teilzunehmen. Moderiert von Katharina Sook Hee Koch vom Bundesamt fur Sicherheit in der Informationstechnik (BSI) trafen sich auf dem Panel Vertreter der Gesellschaft für Informatik (Nikolas Becker, Leiter Politik & Wissenschaft), des Bundestagsausschuss für Digitales (MdB Catarina dos Santos-Wintz, CDU/CSU), das BSI selbst (Dr. Dirk Häger, Abteilungsleiter Operative Cyber-Sicherheit) zum Austausch. Für die Exekutive dabei war Dirk Kunze vom Landeskriminalamt Nordrhein-Westfalen (Dezernatsleiter Ermittlungen Cybercrime/Cyber im Recherche- und Fahndungszentrum).

v.l.n.r. Catarina dos Santos-Wintz, Dirk Kunze, Katharina Sook Hee Koch, Dr. Dirk Häger, Dr. Jan Oliver Wagner, Nikolas Becker

(Foto: Greenbone)

Soll man Schwachstellen schließen? Auf jeden Fall!

Im Zentrum der Debatte stand schnell die Frage, ob und wie (schnell) Schwachstellen in Software zu schließen seien und/oder ob damit die Arbeit von Ermittlungsbehörden beeinträchtigt würde. Große Einigkeit unter den Anwesenden bestand dabei in der Ansicht, dass die Sicherheit der Bürger höchste Priorität habe. Schwachstellen gar aus politischen Gründen offen zu halten, kommt dabei kaum in Frage, sowohl aus Kostengründen (Exploits sind teuer) als auch bei der Risikobewertung.

Im Gegenteil, es gelte auch Open-Source-Software zu stärken und mehr Belohnungen (Bug Bounties) auszusetzen für Experten, die aktiv nach Schwachstellen suchen. Auch das BSI ist fest überzeugt: „Grundsätzlich gilt es, Schwachstellen sind zu schließen.“ (Häger). In der kriminellen Praxis spielt das Thema scheinbar eine untergeordnete Rolle: Die Polizei, so kommt es aus dem LKA in Nordrhein-Westfalen, kennt nur wenige Fälle, wo es helfen hätte können, Schwachstellen offen zu halten. Offene Schwachstellen werden aber trotzdem als mögliches Element für Ermittlungen gesehen. Aber man werde sich selbstverständlich nach der Entscheidung der Politik richten.

Dr. Jan-Oliver Wagner: „Schwachstellenmanagement wird immer wichtiger!“

Greenbone-CEO Wagner warnt, die Anzahl der offenen Schwachstellen werde in den nächsten Jahren eher größer als kleiner. Und das obwohl gute Fortschritte bzgl. Sicherheit in der Software-Entwicklung gemacht werden. Es verschärfen sich aber auch die Regulierungen und und damit der Druck auf Unternehmen durch den Gesetzgeber – nicht unbedingt eine schlechte Sache, aber es erzeugt eben Handlungsbedarf: „Das kommende Common Security Advisory Framework (CSAF 2.0) und der Cyber Resilience Act der EU (CRA) werden die Anzahl der bekannten Schwachstellen deutlich erhöhen.“

Das CSAF mache das Melden von Schwachstellen für Hersteller einfacher, der Cyber Resilience Act bringe die Verantwortung auch zum Staubsaugerhersteller, also in alle Teile der Wirtschaft. Wer da nicht den Überblick verlieren wolle, brauche Schwachstellen-Management wie das von Greenbone, erklärt Wagner. „Kommende Regulierungen bringen das Thema Schwachstellen in alle Bereiche der Wirtschaft, da nun jeder Hersteller für die Sicherheit der Geräte und deren Software verantwortlich ist, auch beispielsweise Hersteller für Staubsaugerroboter oder andere intelligente Haushaltsgeräte – Für die gesamte Lebensdauer des Produktes!“

Schwachstellenmanagement ist Risikomanagement

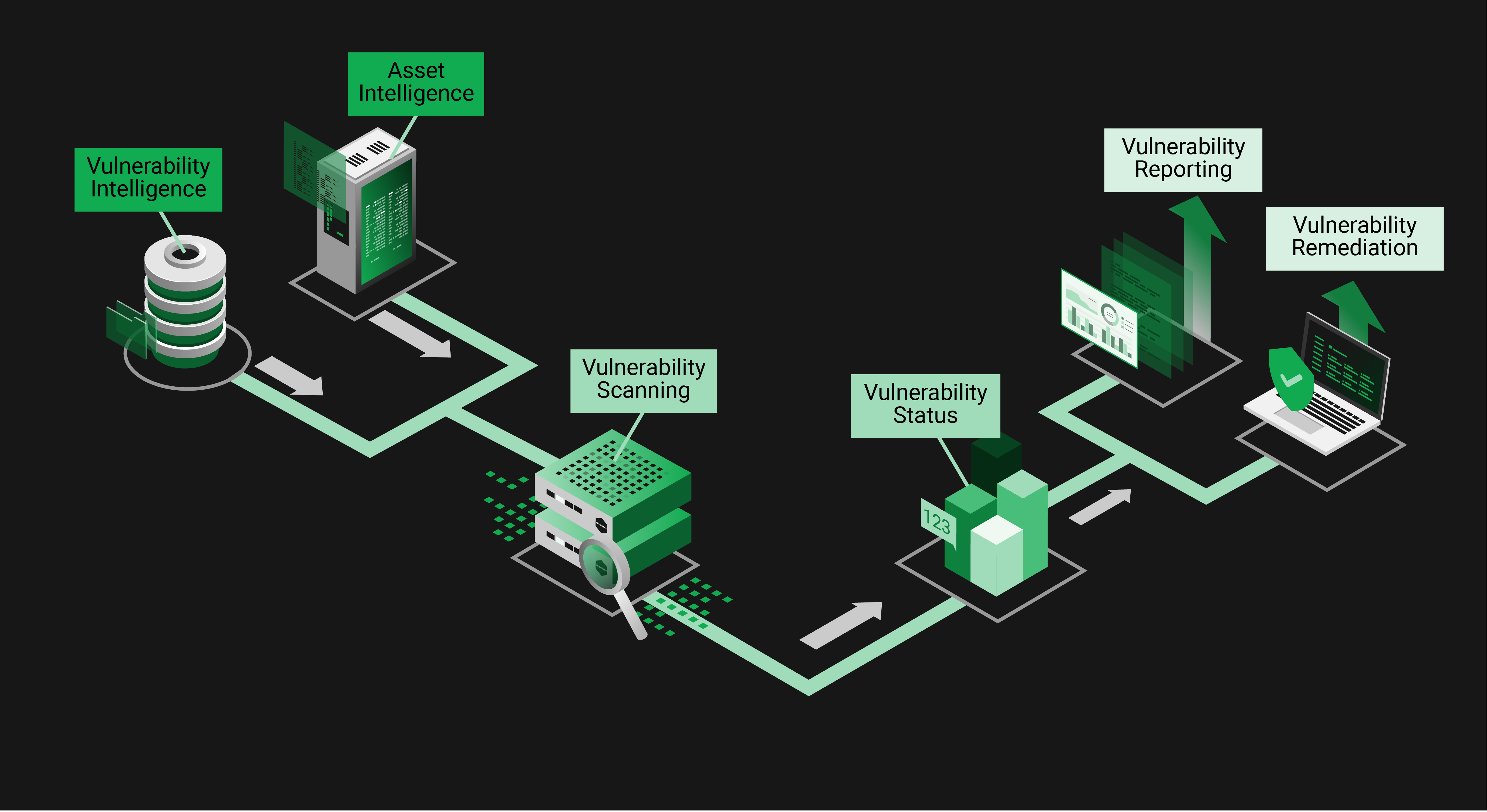

Schwachstellen Management ist heute für den professionellen Anwender ein reines Risikomanagement, wie es heute schon bei Versicherungen praktiziert wird – man trifft Entscheidungen darüber, welche Schwachstellen es zu schließen gilt und welche noch warten können oder müssen (Triage).

Genau da setzen unsere Schwachstellenmanagement-Produkte an – als Hardware- oder virtuelle Appliance oder im Greenbone Cloud Service. Greenbone entwickelt ein Open Source Vulnerability Management und erlaubt es Anwendern, Schwachstellen in der eigenen Netzwerkinfrastruktur innerhalb von wenigen Schritten aufzuspüren. Unsere Produkte generieren Berichte mit konkreten Handlungsanweisungen, die Sie sofort umsetzen können.

Wir arbeiten streng nach deutschem/europäischem Recht und bieten eine Open-Source-Lösung. Das bedeutet beste Datenschutzkonformität und ist so garantiert frei von Hintertüren.